Was ist Phishing?

Phishing ist der Versuch durch Hacker, Benutzer dazu zu bringen, empfindliche Informationen wie Passwörter und Kreditkartennummern preis zu geben. Dabei wird meist eine Spam-E-Mail gesendet, die so aussieht, als stamme sie von einer vertrauenswürdigen Quelle wie z. B. einer Bank (der Köder), die dann mit einer betrügerischen Website verknüpft ist, die so tut, als sei sie die Website der vertrauenswürdigen Quelle (die Falle). Das nichts ahnende Opfer gibt dann die Informationen ein, nach denen die Angreifer suchen, weil es denkt, dass es sich auf einer vertrauenswürdigen Website befindet.

Wenn Sie wissen, wie diese Angriffe aussehen und funktionieren, können Sie Phishing-Versuche leichter erkennen. Außerdem geben wir Ihnen einige Informationen dazu, was zu tun ist, wenn Ihre Website "gekapert" wurde und jetzt Host einer Phishing-Falle ist.

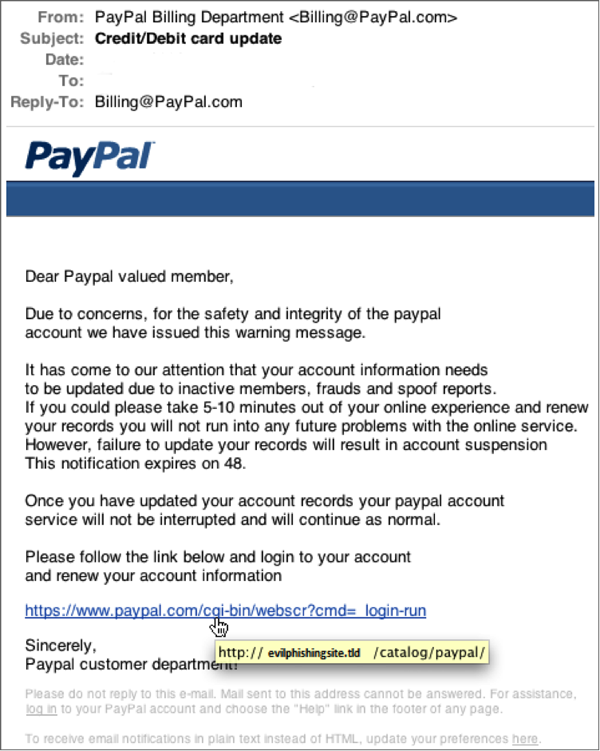

Phishing-E-Mail (Köder)

Phishing-E-Mails posieren als vertrauenswürdige Organisation und haben das Ziel, die Anmeldedaten von Benutzern zu stehlen. Im Beispiel unten verwendet die E-Mail eine häufige Phishing-Methode: Benutzer werden gebeten, ihre Kontoinformationen zu aktualisieren. Wenn Sie aber Ihren Mauscursor auf den Link setzen, führt dieser nicht zur tatsächlichen Website des Unternehmens, sondern zu einer Phishing-Falle:

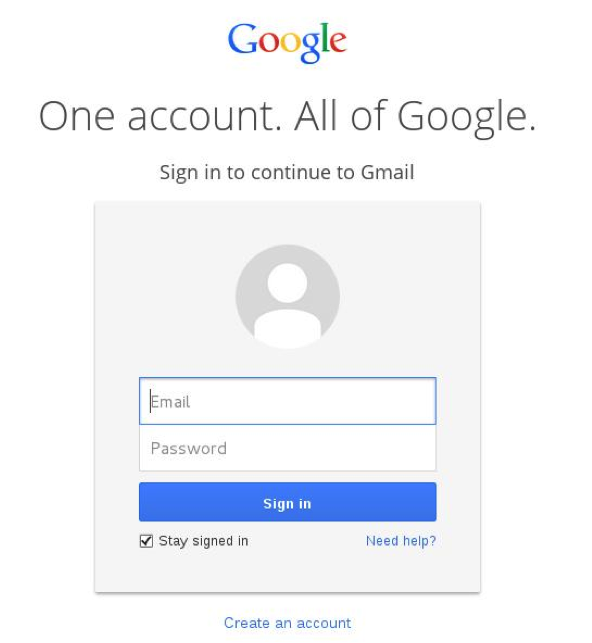

Phishing-Website (Falle)

Wenn Benutzer auf den Link in einer Phishing-E-Mail klicken, gelangen sie auf eine betrügerische Website, bei der der Angreifer so tut, als sei er die Website der vertrauenswürdigen Organisation. Diese Fallen-Website fordert Benutzer auf, empfindliche Informationen wie einen Benutzernamen oder Bankinformationen einzugeben. Wenn der Benutzer die Informationen eingibt, werden diese an den Hacker gesendet, der sie dazu benutzt, das Konto des Benutzers zu hacken.

Hier ein Beispiel für eine überzeugende Phishing-Seite:

Die einzige Möglichkeit, um festzustellen, dass dies keine echte Google®-Anmeldeseite ist, besteht darin, die Adressleiste im Browser zu betrachten. Wenn Sie auf die Adresse links neben dem ersten Schrägstrich nach denen in http:// sehen, werden Sie feststellen, dass der Domainname auf keinen Fall zu google.com führt.

Beispiel: In http://login.google.com.evilphishingsite.com/index.html ist die Site, auf der Sie sich in Wirklichkeit befinden evilphishingsite.com.

Phishing-Sites, die in Ihrem Konto gehostet werden

Wird der FTP-Bereich Ihrer Site angegriffen und beeinträchtigt, können Hacker Ihr Konto als Host für eine Phishing-Website verwenden. Weitere Informationen dazu finden Sie unter What is an FTP compromise?

Wenn Sie Ihre Dateien und Verzeichnisse ansehen, können Sie sicher sein, dass nach bekannten Unternehmen (wie Banken oder Google) benannte Verzeichnisse für Phishing missbraucht werden. Beispiel:

- ./html/HSBC/hsbc.com/

- ./html/Gmail/googledocs/Googledock/

Weitere Informationen

Weil Phishing so weit verbreitet ist, gibt es auch viele Informationen dazu. Unter den folgenden Ressourcen finden Sie weitere Informationen darüber und auch Angaben, wie Sie sich davor schützen können: